Le wikipedia anglophone était coupé le 18 janvier en protestation contre la « PIPA » et la « SOPA », megaupload ne répond plus suite à une action du FBI, nous autres francophones avons depuis peu la chance d’avoir une « Haute Autorité pour la Diffusion des Œuvres et la Protection des droits sur Internet » (HADOPI pour les intimes). Là-dessus, les terrifiants Anonymous attaquent le site du FBI en guise de représailles. Et tout ça en l’espace de, aller, 24h. Un lecteur qui n’aurait pas suivi l’actualité « geek » ces derniers temps éprouve sans doute un sentiment résumé par le titre du présent article. Je vous propose donc humblement, amis lecteurs, de vous présenter les acteurs en présence ainsi que le pourquoi de toute cette agitation. Non pas que je doute de la pertinence de certaines « analyses » (hum.) mais j’ose croire avoir un avis moins… Sensationnaliste. M’est avis qu’on n’est pas sortis de l’auberge et qu’on assiste à une suite d’évènements qui auront un impact tout sauf négligeable sur le futur.

C’est qui ces gus ?

Avant de voir comment ils interagissent les uns avec les autres, commençons par voir qui sont les protagonistes de ces histoires.

- Les ayants-droits

On regroupe sous ce terme ceux qui ont les droits sur les œuvres copyrightées. Par « avoir les droits », on entend « être propriétaire » et, en particulier, avoir le droit de vendre en toute légalité. Exemple : un chanteur ne possède (généralement) pas ses musiques, elles appartiennent à une maison de disque, ou major, qui le paye pour produire [1] ces chansons. C’est elle qui ensuite vend les-dites chansons et ce fait des sous dans la manœuvre. Du coup, quand on télécharge illégalement, c’est elle qui « perd » de l’argent. Ce qui est vrai pour la musique l’est également pour toutes les autres formes d’audio-visuel: les films par exemple appartiennent à leurs producteurs et non aux réalisateurs (et encore moins aux acteurs). Ils sont rassemblés dans des associations et lobbies particulièrement puissants comme, en France, la SACEM (Société des Auteurs, Compositeurs et Éditeus de Musique) ou, aux États-Unis, la MPAA (Motion Picture Association of America). On les retrouve à la l’origine chez nous de l’HADOPI, outre-Atlantique de la SOPA et de la PIPA. Leur revendication principale et somme toute défendable est l’arrêt du téléchargement illégal : ils arguent de la perte sèche qu’il occasionnerait pour eux. Néanmoins, les méthodes dont ils soutiennent la mise en place nous rappellent que non, la fin ne devrait pas justifier les moyens dans un cas pareil. Alors que les pertes occasionnées par le « piratage » sont difficiles à chiffrer, elles ne justifieront de toute façon jamais la destruction de l’Internet. C’est pourtant ce vers quoi ils poussent en promouvant la SOPA ou l’ACTA (d’autres explique comment bien mieux que moi), très probablement plus par incompétence et mauvaise foi que par volonté « maléfique ».

- Low Orbit Ion Cannon (LOIC)

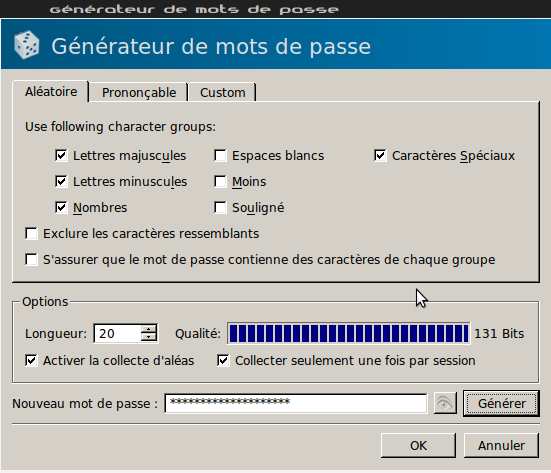

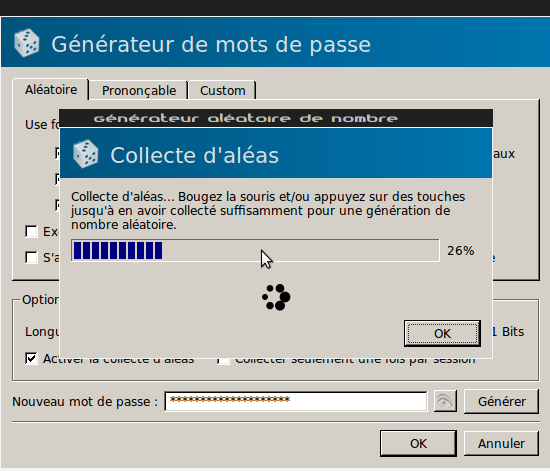

LOIC, qu’est-ce donc que cela ? Canon à Ion en Orbite Basse en bon français [2], ce terme désigne un logiciel permettant à tout un chacun de participer à une attaque DDOS, c’est à dire à un déni de service. En gros, cela consiste à submerger un site internet de requêtes jusqu’à ce qu’il ne puisse plus tenir la cadence et s’arrête de fonctionner. C’est comme ça que les gus se revendiquant d’Anonymous mettent par terre les sites du FBI, de l’Élysée ou, à l’époque de l’affaire Wikileaks, de mastercard. Contrairement à ce qu’affirment certains, il est parfaitement possible de remonter jusqu’à l’utilisateur d’un tel logiciel. Donc non seulement ce n’est pas très intelligent de l’utiliser (j’ai à titre personnel un peu de mal avec le concept de « censurons les anti-censures ») mais, en plus, vous aurez des problèmes juridiques.

- Anonymous

Comme leur nom l’indiquent, les Anonymous sont… Anonymes. N’en déplaisent à certains médias, il est impossible que qui que ce soit s’exprime au nom d’Anonymous et pour cause : tout le monde en fait potentiellement partie. Regardons-y de plus près. Pensez-vous qu’une organisation centralisée puisse être à l’origine tout à la fois de confrontations virtuelles (et victorieuses) contre le pire cartel mexicain, d’attaques efficaces contre ceux s’en prenant à wikileaks d’abord puis megaupload ensuite, du tag de la devanture de l’HADOPI en France ou encore d’une lutte contre les groupuscules d’extrême-droite lyonnais ? La vérité est que n’importe qui peut s’en revendiquer. Vous voulez faire peur àquelqu’un ? Envoyez-lui un mail signé « Anonymous », si possible avec un masque de Guy Fawkes (référence au par ailleurs bon film V pour Vendetta que je vous conseille de voir pour mieux comprendre le principe d’Anonymous) en pièce jointe : c’est aussi simple que ça. Je ne pense même pas qu’on puisse parler de « groupe » : il y a en fait (toujours selon moi, mais je pense ma logique défendable) des groupes totalement indépendants se revendiquant d’Anonymous pour… protéger leur anonymat. On peut voir ça comme une sorte de franchise en fait: vous voulez qu’Anonymous fasse quelque chose ? Faites-le ! Vous êtes Anonymous. C’est d’ailleurs une des bases de leur réthoriques. Difficile de mettre en évidence une motivation principale pour un groupe qui n’en est pas un. Cependant, ceux qui se revendiquent d’Anonymous se réclament généralement de la liberté d’expression ou de la liberté tout court. Quitte à mettre hors d’usage un média (en l’occurrence un site internet) à grand coup de LOIC : défendre la liberté d’expression par la censure, c’est une approche… Originale. Notez que l’hétérogénéité intrinsèque d’un tel « groupe » est encore accentuée par leur succès médiatique. Là où à l’origine ne se trouvait qu’une poignée de jeunes américains extrêmement doués en informatique et dotés d’une forte idéologie libertaire se masse maintenant potentiellement tous les profils envisageables.

- Les gouvernements

Difficile de voir une tendance de fond tant les actions des gouvernements sont différentes. En fait, je trouve amusant de voir à quel point les réactions illustrent les valeurs de chaque pays. Ainsi, pour les américains, la liberté sur internet est extrêmement importante (le premier amendement de la constitution américaine garantit une liberté d’expression beaucoup plus large qu’en France). Par contre, avisez vous de vous en prendre aux intérêts d’un lobby et vous aurez des problèmes, d’où les lois SOPA et PIPA. Dans la même idée, quand on s’en prend à la sécurité nationale, plus de loi qui tienne ; d’où le Patriot Act. Aux Pays-Bas, pays ayant une tradition libertaire forte (Amsterdam… Qu’est-ce que ça vous évoque, petits canaillous ?), la neutralité du réseau a été inscrite dans la constitution. En Chine et, d’une manière générale, dans toute les dictatures, on censure et on espionne à tour de bras. Parfois avec des technologies françaises… En France, puisqu’on en parle, on s’agite en créant de nouvelles institutions bien lourdes et complètement inefficaces (oui HADOPI, c’est à toi que je pense). Par contre, personne ne risque rien et, en dépit des effets d’annonces, peu de choses entament réellement la circulation de l’information à l’heure actuelle au pays des fromages forts et du pain décent [3].

Et qu’est-ce qu’il se passe alors ?

Afin de lutter contre les piratage d’œuvres copyrightées, les États-Unis ont voulu promulguer deux nouvelles lois, les fameuses PIPA et SOPA. En gros, elles auraient rendu responsables les hébergeurs de l’intégralité du contenu qu’ils hébergent. Cela pourrait sembler logique, néanmoins arrêtons-nous un instant. Dans un tel cas, youtube par exemple pourrait être tenu pour responsable des commentaires publiés sur son site par le premier boulet venu [4]. Admettons, même si c’est un peu gros. Plus problématique : l’appareil judiciaire aurait été court-circuité, mettant de facto en place un justice privée. Les fameux ayant-droit auraient pu obtenir les coordonnées des vils « pirates » présumés sans décision de justice. Mon résumé est très condensé : encore une fois, plus d’informations sont disponibles chez la quadrature du net.

Pour montrer leur oppositions à cette loi, de nombreux sites ont procédés à un « black-out » le 18 janvier 2012. Concrètement, de très nombreux sites ont modifié leur apparence pour apparaître écrits en blanc sur fond noir et encourageaient leurs visiteurs à s’informer sur ces lois. En particulier, le wikipedia anglophone était (quasiment) inaccessible. Le soutien des « géants du nets » (google, ebay…) et l’ampleur du mouvement ont amené le gouvernement américain a revoir sa copie. Aux dernières nouvelles, ces lois sont pratiquement enterrées.

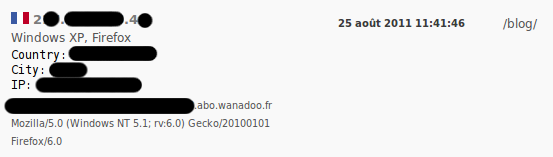

Le lendemain, le 19 janvier, les États-Unis toujours saisissent les serveurs de megaupload et publient des mandats d’arrêts internationaux contre ses fondateurs. Le FBI était à la manœuvre et les sites ne sont toujours pas accessibles alors que j’écris cet article. Il ne le seront très certainement plus jamais d’ailleurs. Difficile de voir une corrélation entre cet évènement et le black out dans la mesure où une telle opération doit demander des mois de préparations. Néanmoins, les esprits déjà chauffés à blanc par la lutte contre les lois américaines réagissent immédiatement et des individus se revendiquant d’Anonymous ont attaqué les sites internet du FBI, de la justice américaine mais aussi, après que N. Sarkozy se soit félicité de ses fermetures, de l’HADOPI et de l’Élysée. Parce qu’elle a touché tout le monde, la fermeture de megaupload a amené l’attention des médias classiques vers ses questions, d’où un nombre conséquent de reportages (d’une qualité parfois douteuse) sur Anonymous et consort et un nombre non moins conséquent de commentaires. Notamment Christophe Barbier qui, en dépit de la qualité de son analyse politique, a cru que son site internet pourrait résister là où celui du FBI (du èfbiaï ! C’est pas les premiers venus quand même !) a failli [5]. Comme quoi, ses sujets techniques ne devraient peut-être pas être commenté sans connaissances minimales. Ça paraît évident mais ça ne fait pas de mal de le rappeler.

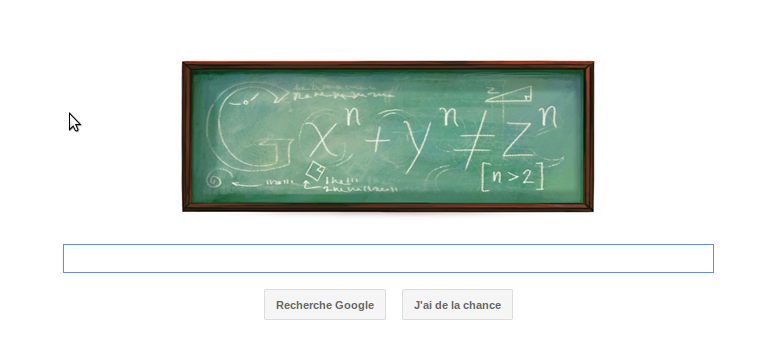

Sur ces entrefaits, le parlement européen est en train de ratifier l’ACTA, un autre « traité commercial luttant contre la contre-façon de copyright ». Si le fait qu’il s’agisse d’un accord commercial est Censé justifier que sa négociation se soit faite dans la plus totale opacité, il n’en reste pas moins qu’il contient des sanctions pénales. D’ailleurs, son domaine d’action ne se limite pas à la « piraterie » [6] puisque la vente de médicaments génériques seraient entravée. Notez que l’accusation d’opacité et les prédictions de cassandre quant à ses éventuelles conséquences sont tout sauf des lubies de geek : le « rapporteur principal de l’ACTA » vient de claquer la porte pour ces mêmes raisons.

Conclusion

Que ceux d’entre-vous qui suivent l’actualité numérique de près me pardonnent cet article fait d’évidences pour eux. Néanmoins, j’espère avoir accompli efficacement cette vulgarisation d’une actualité où tout va très vite et, surtout, où les conséquences des moindres faits sont difficiles à évaluer. Deux choses sont sûres cependant : un, c’est un sacré bordel (pardonnez le niveau de langue) et deux, nous sommes à une charnière où deux visions d’internet totalement incompatibles s’opposent. À dans un an pour voir ce que tout cela à donner !

Cliquez sur les nombres pour revenir à l’article.

– Oui capitaine !

– J’ai pas entendu…

– Ouiii capitaaiiine !